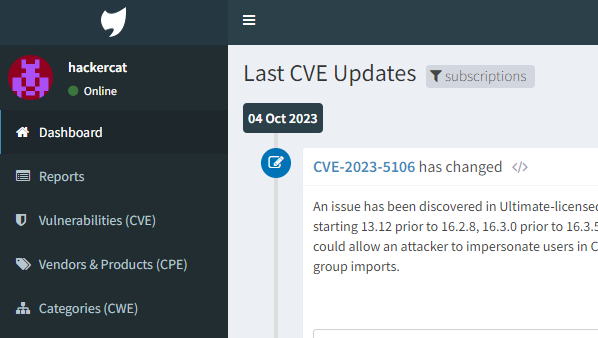

OpenCVE 的操作跟訂閱非常單純,也算是滿直覺的

登入之後,可以注意到左側有五個項目

在 Dashboard 的主面板可看到最近的CVE發布跟更動消息

這邊顯示的方式可以顯示全部或是你有訂閱的

如果你有使用 Tags 或 Reports 也可以篩選

有訂閱的話好像會看到報告變更,這麼我沒有特別注意過

這邊就是所有CVE的資料庫列表

可以選擇要訂閱的廠商與產品

訂閱上稍微注意一些,是新的名稱還是舊的

例如你看到了 kibana 有兩個

可以兩個點進去看看最近期的 CVE 是甚麼時候

選擇比較新的那個訂閱

當然你也可以兩者都訂閱(不過基本上舊的那個應該不會更新了)

可以選擇要訂閱的 CWE

CWE 是 Common Weakness Enumeration,是對於資訊弱點、漏洞、缺陷、風險的分類,不同於 CVE 是給每個漏洞一個專有的編號,CWE 則是表示一種類型弱點。CWE 由 MITRE Corporation 負責維護(沒錯,就是 MITRE ATT&CK 的 MITRE )。類似於 OWSAP 所統整發布的 TOP 10,網頁十大風險,CWE 也有發布所謂的 CWE Top 25,整理出前 25 大的風險類型,2023 年的 CWE Top 25 可以參考以下連結:

https://cwe.mitre.org/top25/archive/2023/2023_top25_list.html

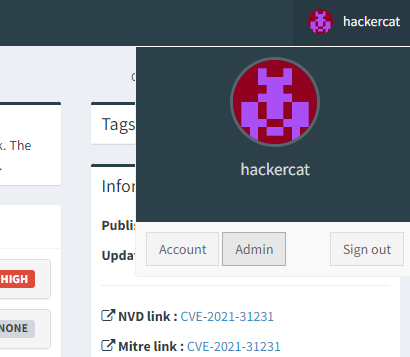

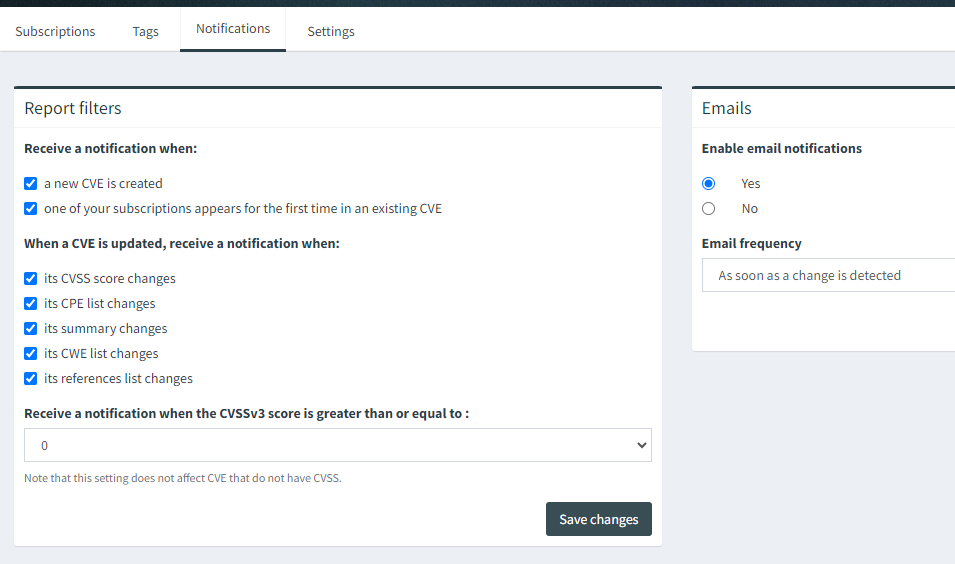

登入之後,右上角可以到Account設定寄信的通知(不過你要自行配置SMTP才有效)。也可以設定甚麼條件要通知,包含根據CVSS/CPE/CEW1不同類型,還有CVSS分數,還有頻率。

如果你是管理員帳號,也可以在右上角進入管理員介面

都叫 OpenCVE 了,所以我們就來聊聊 CVE 吧。

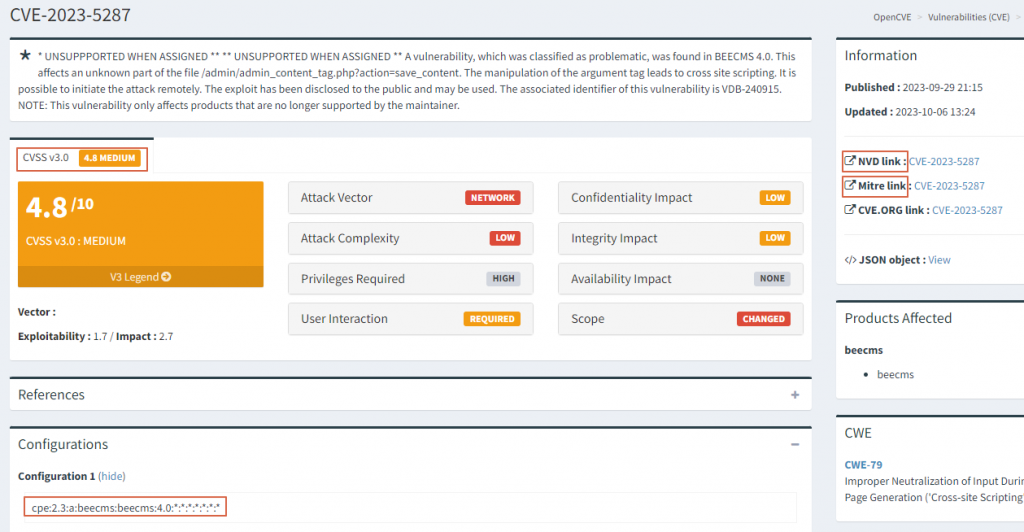

在OpenCVE的介面上充斥著滿滿的CVE,而我們點進去之後又會有許多描述跟名詞,像是CVSS、CPE、NVD、Mitre。我們就一起都來了解看看,甚麼是 CVE?甚麼是 CVSS?那些都是甚麼呢?

CVE(Common Vulnerabilities and Exposures)是一個用於識別和追蹤軟體和硬體產品中的安全漏洞的標準化系統。每個 CVE 條目都是一個獨一無二的識別編號,用於描述特定的安全漏洞。CVE 的目的是提供一個共同的語言和標準,以協助安全專家、研究人員和組織在描述、查找和修復漏洞時進行溝通和合作。

可以想成是一個漏洞的身分證字號,唯一的識別碼。假設今天 Apple 的手機,被 Google 的安全團隊找出了一個漏洞,Google 幫這個漏洞取了個名字,Apple 也幫這個漏洞取了個名字,另一個機構也幫漏洞取了名字,這樣就會變得很混亂,當我講這個漏洞的時候,你可能不確定到底是哪個。所以就有了 CVE 這樣的一個共同的系統,讓一個漏洞有一個大家共同知道的名稱。

我們在 OpenCVE 介面上,或是漏洞通報上、新聞上所看到的 CVE 資訊,通常由漏洞描述、影響產品範圍、漏洞風險等級等元素組成。維護 CVE 的組織會對公開披露的漏洞進行分配和管理,並分發唯一的 CVE 識別符號,以便各方都能確保正在討論同一個特定漏洞。

上面對於 CVE 的介紹應該有點資安基礎的人都知道,接下來要講的內容可能就比較多人不清楚了。我們要來介紹關於 MITRE 以及 NVD。

Mitre公司是美國的一個非營利性組織,它管理由聯邦政府資助的研究和開發中心,這些中心在航空,國防,醫療保健,國土安全和網路安全等領域為各種美國政府機構提供支持。

為什麼要提到 MITRE 呢?剛剛提到維護 CVE 的組織會公開披露 CVE 漏洞,並進行管理。這個負責維護、管理跟發布 CVE 的組織就是 MITRE 啦~

不過呢!MITRE 的 CVE 列表只是所有公開披露的漏洞列表,其中包括 CVE ID、描述、日期和評論。MITRE 的 CVE 列表中並不會包含風險等級或是 CVSS 分數

https://cve.mitre.org/ → 這個就是 MITRE 的 CVE 列表網站

下面是一個 CVE 的範例,我們可以看到是沒有任何的風險或 CVSS 分數

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2023-38027

那分數誰打的?所以我們接著就要來談 NVD。NVD 是國家漏洞數據庫(National Vulnerability Database),由 NIST (美國國家標準暨技術研究院)所維護的一個項目。所以 NVD 國家政府單位去維護的 CVE 資料庫。不同於剛剛提到的 MITRE CVE 資料庫,MITRE 不是隸屬於政府的單位。

那這兩個 CVE 資料庫會不會有不一樣?!對於編號來說其實可以說沒有。由 NIST 所維護的 NVD 資料庫,它會去跟 MITRE CVE 列表完全同步。

一個 CVE 一旦經過評估和識別,漏洞就會由 MITRE 所發布列出。列出後,漏洞將由美國國家標準與技術研究院(NIST)進行分析。所有漏洞描述和分析資訊都會被同步列在 NIST 的國家漏洞數據庫 (NVD)中。所以我們看到的分數就是由 NIST 去打分數列在 NVD 當中的。

https://nvd.nist.gov/ → 這個就是 NIST NVD 的 CVE 列表網站

下面是一個 CVE 的範例,我們可以看到是有 CVSS 分數 9.8,並且評估為 CRITICAL 等級的漏洞

https://nvd.nist.gov/vuln/detail/CVE-2023-38027

那每個漏洞都有個分數,打的這個分數 CVSS 又是甚麼東西?

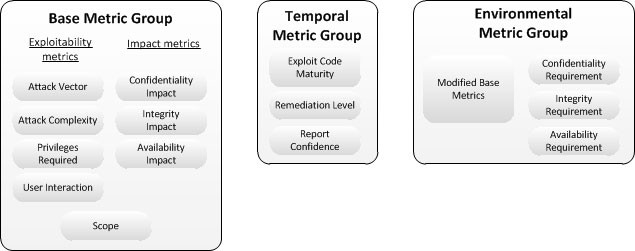

CVSS 是一種漏洞嚴重程度的評分制度,它根據一系列的指標來計算漏洞的風險評分,包括 Base, Temporal, and Environmental 三個指標群組。通常會優先注意基本評分(Base Metric Group),基本群組當中有八個面向,是關於漏洞的特性,如攻擊向量、複雜性和使用者互動等。這邊就不詳述整個 CVSS 評分系統跟方式了。總是會根據多個因素來進行 CVSS 評分,然後以 0 到 10 的數字表示,其中 10 表示最嚴重的漏洞。

想了解最原汁原味的當然是可以看官方的介紹

https://www.first.org/cvss/specification-document

過去鐵人賽也有大神滿詳細的用中文介紹了 CVSS

https://ithelp.ithome.com.tw/articles/10203313?sc=iThelpR

那這個是 NIST 的評分機制嗎?其實也不是的。

雖然上面看到的 NVD 資料庫,對於 CVE 的評分是 NIST 根據 CVSS 機制來評分,但是 CVSS 是由這個項目是用 FIRST 維護。還是要提醒,我是說 CVSS 這個機制跟內容是 FIRST 維護,並不是說 CVE 的評分由 FIRST 評分。

剛剛有提到了 NVD 的網站,這邊要多說一下,NVD 網站相當方便,提供了各種工具和數據,讓使用者可以通過關鍵字、產品名稱、CVE 編號等進行搜尋和篩選,以獲取有關特定漏洞的資訊。並且剛剛也說到了,NVD 還提供了 CVSS 評分,幫助我們了解漏洞的風險嚴重性。

在 NVD 的官網,可以注意到左側 NVD MENU 找到有透過產品的方式去搜尋漏洞。而通常我們以產品來去搜尋漏洞會使用 CPE(Common Platform Enumeration),它是一種通用的結構化命名的方式,我們可以透過 CPE 來找到我們的特定版本的產品、元件、軟體存在哪些漏洞。當然,反過來說,我們也可以注意到 NVD 上面的 CVE 資訊內容中會包含 CPE 資訊,所以我們可以透過這個CVE所整理的CPE資訊,來確認我們的產品及版本是否有受到這個漏洞影響。(不過實際上還是要看看漏洞描述來進一步確認)

以 CPE 進行搜尋的方式:(要記得點開下面的CPE Usage → View Vulnerabilities)

https://nvd.nist.gov/products/cpe/detail/CD12344B-7B56-4E52-8050-309D7B02BE88?namingFormat=2.3&orderBy=CPEURI&keyword=tomcat&status=FINAL

CVE 資訊的下方會有 CPE 的範圍:

https://nvd.nist.gov/vuln/detail/CVE-2020-8022

我們在順一遍流程

MITRE 負責監督、管理和發布 CVE 列表,當 MITRE 公布 CVE,NIST NVD 會進行分析並且利用 CVSS 評分,然後同步到 NVD 資料庫。(註:CVSS 評分制度由 FISRT 所創建)

這麼延伸討論一下。所以打分數,其實大家都可以打對吧?答案是對的,大家都可以打分數,而且有不同的分數制度。

每一個新的 CVE 出來之後,CVE 本身並不直接附帶 CVSS 評分。而是安全專家、研究人員和組織根據 CVE 描述和漏洞的特性,自行使用評分方式對該 CVE 進行評分。目前大多數評分過程還是根據 CVSS 標準來評分。

許多知名組織都使用 CVSS 標準,包括 NVD、IBM 和 Oracle。每一個新的 CVE 的 CVSS 評分是由安全專家、研究人員和組織根據 CVE 的特性和 CVSS 標準進行評估的,並且可能受到各方審查的影響。CVSS 的計算方式,你也可以使用 FIRST 或 NVD 的計算器,來自行評分。

IBM範例:https://www.ibm.com/support/pages/security-bulletin-ibm-mq-affected-vulnerabilities-libcurl-cve-2023-23916-cve-2023-27535

Oracle範例:https://www.oracle.com/security-alerts/alert-cve-2022-21500.html

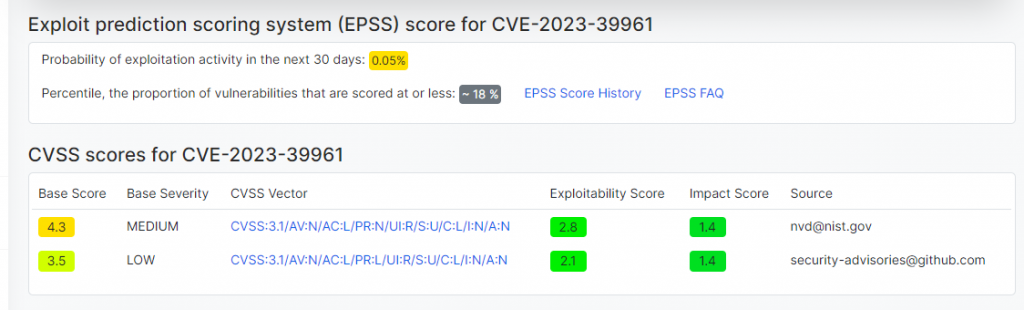

那有沒有可能一個 CVE 有兩個不同的 CVSS 分數的呢?當然也就有囉

例如以下的 CVSS,同樣都是採用 CVSS 3.1 評分

但是卻得到不同的分數,也可以注意到兩個評分的 Source 是不同的

https://www.cvedetails.com/cve/CVE-2023-39961/

那除了 CVSS 以外,一個漏洞會不會有其他類似的評分,當然也會有其他的機制

例如上面CVE Detail的網站,點進去可以看到漏洞有個 EPSS。EPSS 是 Exploit Prediction Scoring System,是透過漏洞的資訊描述與真實世界的攻擊數據來去預測攻擊「是否以及何時」會被利用的可能性,來去進行評分。

今天內容本來還有想繼續介紹 SCAP 協定,以及協定內的各種 CCE、OVAL … 等,但發現會講太多,也有點超出範圍,就算了 XD